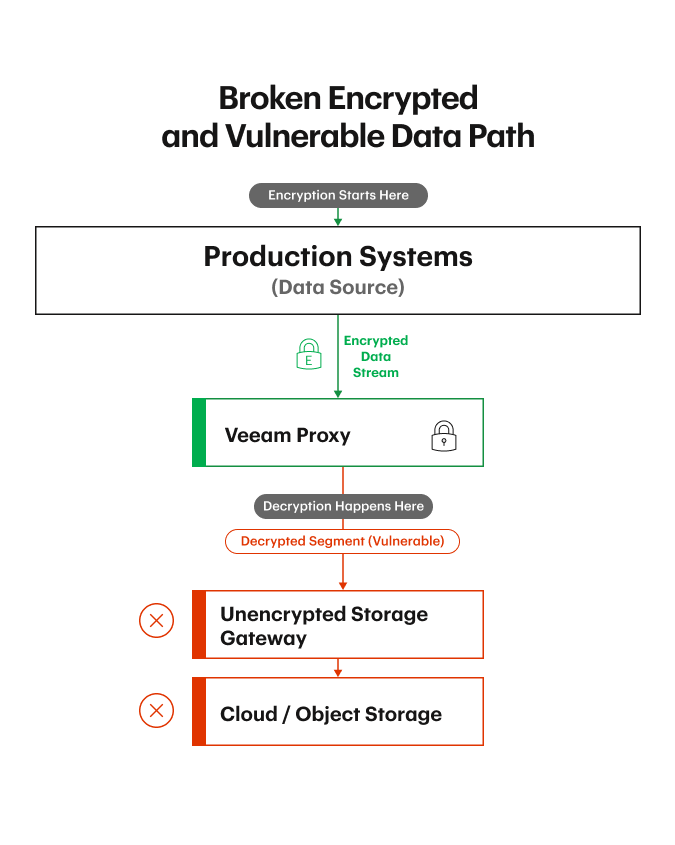

Quando as pessoas falam sobre criptografia em arquiteturas de backup, elas tendem a focar nas coisas erradas. Você vai ouvir sobre criptografia em trânsito, criptografia em repouso, criptografia ponto a ponto — termos que soam reconfortantes, mas não respondem à única pergunta que importa: os dados ficaram descriptografados em algum momento entre a produção e o armazenamento final do backup? Se a resposta for sim, mesmo que por pouco tempo, você introduziu risco de segurança.

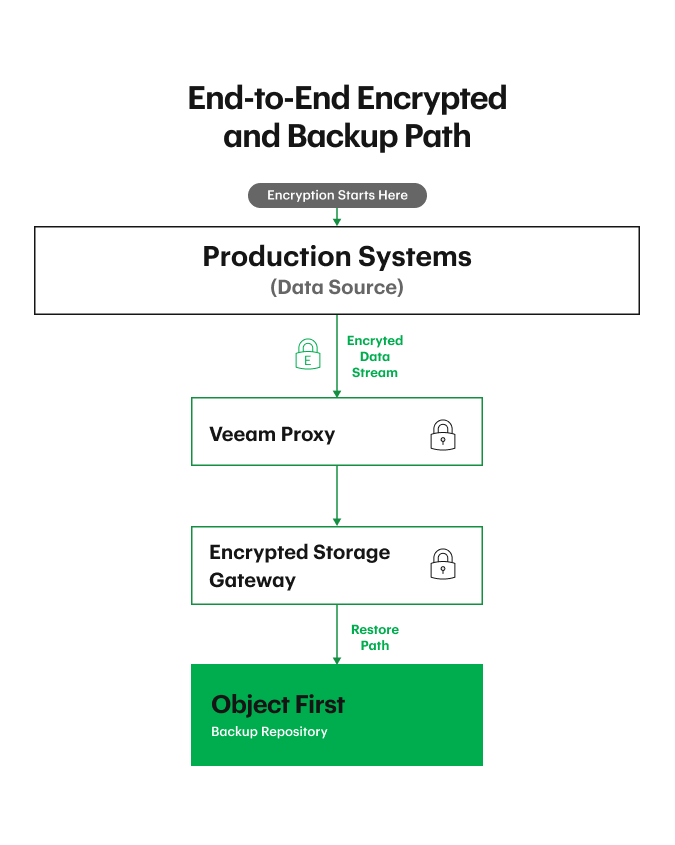

Criptografia de ponta a ponta elimina essa fragilidade arquitetural. No momento em que Veeam lê dados do armazenamento de produção, ele os criptografa quando a criptografia do arquivo de backup está ativada. A partir desse ponto, os dados nunca voltam a um estado não criptografado até que Veeam os restaure. Não importa por quantos movimentadores de dados, gateways ou redes eles passem. Não importa quantas cópias você faça. Os dados são criptografados uma vez e permanecem criptografados até que Veeam os restaure.

Esse é o padrão-ouro. Todo o resto é um compromisso com a segurança. É por isso que a criptografia de ponta a ponta é exigida por diversas regulamentações, órgãos de supervisão e contratos de seguro.

Definindo criptografia de ponta a ponta

Em um modelo de criptografia de ponta a ponta, a criptografia acontece imediatamente na origem. Veeam lê os dados de produção, gera uma chave de sessão exclusiva para aquela execução do backup e criptografa os dados no proxy de origem. Essa chave nunca é compartilhada com redes, dispositivos de armazenamento, Object First ou qualquer outra pessoa na cadeia. Se alguém interceptar os dados, tudo o que obterá é texto cifrado.

É também por isso que appliances de deduplicação têm dificuldade com criptografia de ponta a ponta. Eles exigem dados não criptografados para realizar correspondência de padrões. Mas, no momento em que você permite dados não criptografados fora do sistema de produção de origem, você quebrou o modelo de segurança. Você criou janela(s) em que atacantes podem ver ou manipular seus dados. Por isso a deduplicação é a violadora mais flagrante dos princípios de ponta a ponta: ela exige que você assuma que nada de ruim acontece durante esses estados não criptografados.

Esse não é um modelo de confiança em que alguém deva se apoiar hoje.

Por que a criptografia de ponta a ponta é essencial para backups resilientes a ransomware

Um design resiliente a ransomware consiste em eliminar pontos fracos. Qualquer momento em que os dados estejam não criptografados ou mutáveis são momentos que um atacante pode explorar. Se você criptografa aqui, descriptografa ali e recriptografa em outro lugar, você passa a depender de uma colcha de retalhos de proteções e suposições. Há desafios semelhantes se você permitir dados mutáveis. Você está criando um sistema complexo com múltiplos pontos de falha. Você também está criando mais chaves para gerenciar, mais estados para rastrear e mais oportunidades de configuração incorreta e complexidade durante a recuperação.

Quando os dados são criptografados de ponta a ponta, o modelo de segurança se torna dramaticamente mais simples. Se alguém interceptar os dados em qualquer ponto, verá apenas objetos criptografados. Se alguém comprometer credenciais de armazenamento ou do bucket, poderá ler o bucket — mas tudo o que verá será dado criptografado. Se alguém invadir um servidor intermediário ou gateway, ainda assim não conseguirá descriptografar nada. A criptografia nunca deixa de proteger você.

Essa é a mesma lógica por trás do nosso princípio de Zero Time to Immutability. Você quer que os dados sejam imutáveis no momento em que chegam ao armazenamento e que sejam criptografados no momento em que saem da produção. Cada lacuna entre esses dois estados amplia as superfícies de risco. A criptografia de ponta a ponta reduz essa superfície.

Como a criptografia de ponta a ponta funciona entre Veeam e Object First

O ciclo de vida começa ao habilitar a criptografia do job no Veeam. Esse é o recurso que ativa a criptografia de ponta a ponta. Quando um job de backup é iniciado, Veeam gera uma nova chave de sessão — exclusiva para aquela execução — e criptografa os dados à medida que os lê. Mesmo que você faça backup exatamente dos mesmos dados em outro momento, a saída criptografada parecerá completamente diferente porque foi criptografada com uma chave diferente. Esse modelo de chaves rotativas e não reutilizáveis é importante porque impede análise de padrões e fortalece a criptografia. Se você continuasse criptografando os mesmos dados com a mesma chave, atacantes poderiam começar a fazer correspondência de padrões. A rotação de chaves elimina isso.

Depois de criptografados, os dados trafegam pela infraestrutura do Veeam — proxies, gateways, redes — e, por fim, chegam ao seu repositório de backup. Em nenhum momento alguém além do Veeam tem a chave. Dispositivos de armazenamento não a têm. A rede não a tem. Os proxies não a têm. Se alguém interceptar os dados, tudo o que obterá é texto cifrado.

Quando os objetos chegam ao Object First (ou ao Veeam Data Cloud Vault), nós os armazenamos exatamente como os recebemos. Não sabemos se estão criptografados ou não criptografados, e não precisamos saber. Não nos ajuda ver dados não criptografados, e não nos prejudica armazenar dados criptografados.

A integridade é preservada por múltiplas camadas. O Veeam, antes da criptografia, comprime instâncias únicas e incorpora checksums e metadados em cada objeto, de modo que, se algo for adulterado, o Veeam sabe imediatamente. Com isso, o Veeam cria uma cadeia de custódia dos dados de backup e das cópias. Nós também executamos nossas próprias verificações e varreduras de integridade. E, como os dados são imutáveis, atacantes não conseguem modificá-los nem excluí-los mesmo que obtenham credenciais de armazenamento.

Durante a restauração, nosso papel é intencionalmente mínimo. Não reidratamos, não descriptografamos e não transformamos nada. Simplesmente devolvemos o objeto. O Veeam faz a descriptografia, a descompressão e a reidratação. Essa separação mantém o limite de criptografia limpo e corresponde ao modelo ZTDR de separar o software de backup do armazenamento de backup.

Esse modelo também se estende de forma limpa à Regra 3-2-1 Backup. Quando o Veeam copia dados do backup primário para uma camada de capacidade ou de arquivamento do SOBR, ou via um job de cópia, os dados permanecem criptografados com a chave de sessão original. Eles nunca são descriptografados e recriptografados ao longo do caminho. Essa é a beleza de fazer certo desde o início.

Criptografia e Imutabilidade Absoluta: reduzindo o raio de impacto do ransomware

Criptografia e Imutabilidade Absoluta são partes inseparáveis de Resiliência de dados e da segurança. Elas se reforçam mutuamente de um jeito que muda fundamentalmente o que um atacante pode e não pode fazer dentro do seu ambiente de backup.

A criptografia de ponta a ponta garante que cada componente entre a produção e o armazenamento de backup só veja dados criptografados. Mesmo que alguém os intercepte ou obtenha acesso ao bucket, tudo o que terá é texto cifrado. E, como o Veeam rotaciona chaves a cada sessão de backup, mesmo dados idênticos nunca parecem iguais duas vezes. Não há padrão para analisar, nenhum ponto de apoio para fazer engenharia reversa.

A Imutabilidade Absoluta entra onde a criptografia termina. No Object First, a imutabilidade é instantânea no momento em que o objeto é gravado, graças ao S3 Object Lock. Uma vez definida essa retenção, ninguém — nem mesmo um administrador — pode modificar ou excluir o objeto.

A criptografia impede que atacantes entendam os dados; a Imutabilidade Absoluta impede que eles os alterem ou destruam. Uma protege a confidencialidade; a outra protege a integridade e impõe uma cadeia de custódia. Juntas, elas fecham as duas vias das quais agentes de ransomware mais dependem: corrupção de dados e exfiltração de dados.

Essa combinação é especialmente importante em uma mentalidade de Assume Breach. Você deve assumir que alguém ou algum software malicioso obterá credenciais elevadas. Você deve assumir que o bucket será lido. Você deve assumir que as defesas falharão — por isso ambas as camadas são necessárias. Se um atacante comprometer credenciais de armazenamento, a Imutabilidade Absoluta impede que ele modifique ou exclua backups. Se ele tentar usar o comprometimento para exfiltrar dados, a criptografia garante que ele não consiga usar nada do que roubar. Ele rapidamente percebe que é uma tarefa inútil e direciona a atenção para alvos mais fáceis.

O resultado prático é um modelo de proteção de dados e segurança simples e, ainda assim, altamente eficaz, que reduz drasticamente o risco. Mesmo em um cenário de pior caso — em que seu servidor VBR desapareceu, credenciais de armazenamento foram comprometidas e atacantes têm visibilidade total do seu armazenamento — você ainda consegue recuperar todo o seu ambiente de software de backup do zero e retomar as operações. A criptografia de ponta a ponta garante que os dados sejam inutilizáveis exceto pelo Veeam. A Imutabilidade Absoluta garante que os dados estejam íntegros. E, como o Veeam mantém o limite de criptografia e a cadeia de custódia, o processo de restauração permanece limpo e controlado.

Essa é a arquitetura que mantém as organizações resilientes durante eventos catastróficos. Quando criptografia e imutabilidade trabalham juntas, os backups deixam de ser mais um passivo e se tornam a parte mais segura e menos complexa do seu ambiente.

Configurações incorretas comuns e armadilhas

A maioria das falhas não é técnica — são decisões e processos operacionais.

O maior erro é simplesmente não habilitar criptografia em todos os lugares. Isso adiciona seu ambiente de backup à sua matriz de ameaças de exfiltração de dados. Com o Veeam, você pode ativar a criptografia para jobs de backup e obter os benefícios da criptografia de ponta a ponta; ou pode configurar criptografia em múltiplos locais, repositórios e dispositivos de armazenamento. No segundo caso, basta esquecer ou configurar incorretamente qualquer etapa e você quebrou a cadeia de ponta a ponta.

Outro problema comum é não separar o software de backup do armazenamento de backup. Se atacantes comprometerem um, não deveriam comprometer automaticamente o outro. Princípios de Zero Trust e ZTDR se aplicam aqui.

O erro mais catastrófico é gerenciar mal senhas/chaves de criptografia de recuperação. Se você perder as senhas que inicializam a criptografia do Veeam, nem o Veeam nem o Object First poderão ajudar. Essas chaves devem ser armazenadas de forma redundante, física e segura. É uma boa ideia compartilhar e manter isso com vários membros seniores da equipe e fora da internet. Backups criptografados da configuração devem ser executados regularmente. Esse é o custo da criptografia de ponta a ponta — não a criptografia em si, mas a disciplina operacional necessária para gerenciá-la e para garantir que, em caso de catástrofe, você consiga recriar seu ambiente Veeam e fornecer a ele as senhas iniciais de criptografia para concluir a restauração da configuração.

O futuro do armazenamento criptografado backup imutável

O ransomware está evoluindo, e a criptografia também. A migração para criptografia segura pós-quântica já foi iniciada pelo Veeam e está arquiteturalmente alinhada ao relatório NIST IR 8547 “Transition to Post-quantum cryptographic standards”, e a mudança para criptografia pós-quântica continuará a moldar como os dados de backup são protegidos.

Olhando para frente, os princípios arquiteturais que mais importam são os mesmos que importam hoje. Crie e mantenha um ambiente seguro e simples com o seguinte: princípios de Zero Trust Data Resilience, uma mentalidade de Assume Breach, separação do software de backup do armazenamento, Imutabilidade Absoluta, a Regra 3‑2‑1 Backup e testes regulares. Essas são as práticas que garantem que você consiga recuperar seus dados aconteça o que acontecer.

A tendência mais ampla é que as organizações precisam proteger todos os dados, não apenas os dados de produção. Backups são a última linha de defesa — e, cada vez mais, os primeiros alvos de ataque. A criptografia de ponta a ponta, combinada com a imutabilidade, é parte fundamental de como você se mantém à frente do ransomware.