Cuando la gente habla de cifrado en arquitecturas de copia de seguridad, tiende a centrarse en lo equivocado. Oirás hablar de cifrado en tránsito, cifrado en reposo, cifrado punto a punto: términos que suenan tranquilizadores, pero no responden a la única pregunta que importa: ¿estuvieron los datos alguna vez sin cifrar en algún punto entre producción y el almacenamiento final de la copia de seguridad? Si la respuesta es sí, aunque sea brevemente, has introducido un riesgo de seguridad.

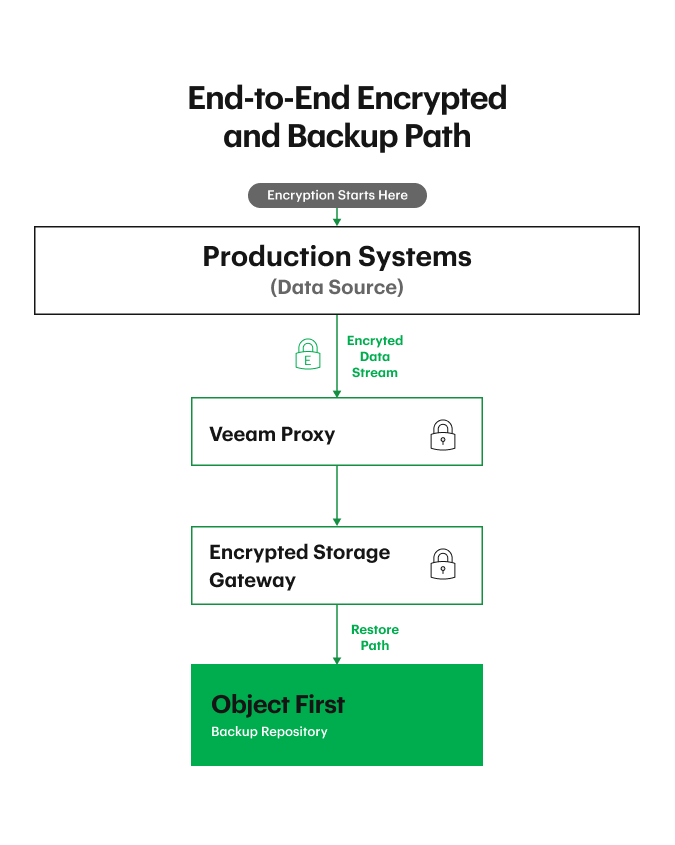

El cifrado de extremo a extremo elimina esta debilidad arquitectónica. En el momento en que Veeam lee datos del almacenamiento de producción, los cifra cuando el cifrado de archivos de copia de seguridad está activado. A partir de ese punto, los datos no vuelven a un estado sin cifrar hasta que Veeam los restaura. No importa cuántos data movers, pasarelas o redes atraviese. No importa cuántas copias hagas. Los datos se cifran una vez y permanecen cifrados hasta que Veeam los restaura.

Ese es el estándar de oro. Todo lo demás es una concesión en seguridad. Por eso el cifrado de extremo a extremo es exigido por diversas normativas, organismos de supervisión y contratos de seguros.

Definición del cifrado de extremo a extremo

En un modelo de cifrado de extremo a extremo, el cifrado ocurre de forma inmediata en el origen. Veeam lee los datos de producción, genera una clave de sesión única para esa ejecución de copia de seguridad y cifra los datos en el proxy de origen. Esa clave nunca se comparte con redes, dispositivos de almacenamiento, Object First ni con nadie más en la cadena. Si alguien intercepta los datos, lo único que obtiene es texto cifrado.

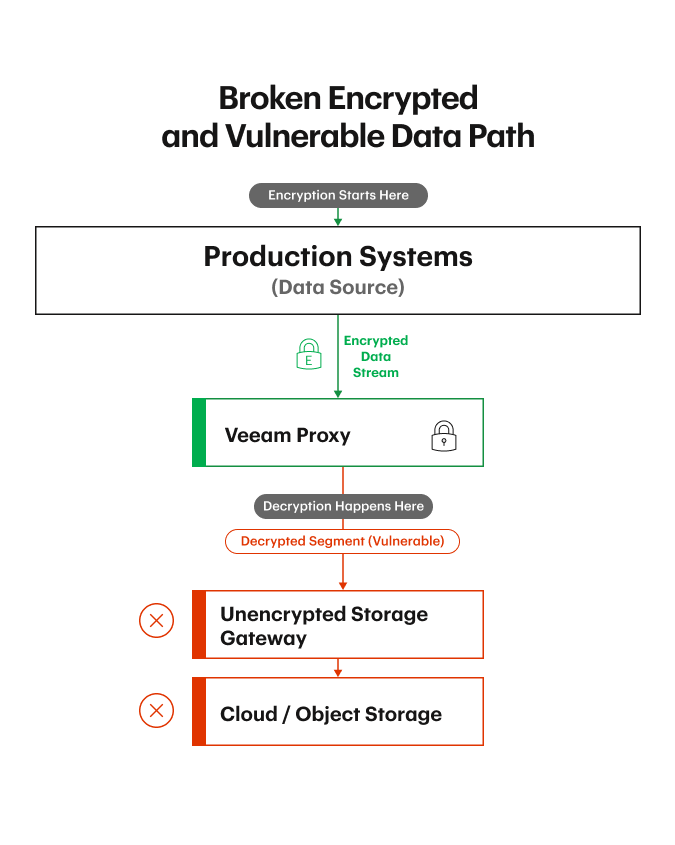

Esta es también la razón por la que los appliances de deduplicación tienen dificultades con el cifrado de extremo a extremo. Necesitan datos sin cifrar para realizar la comparación de patrones. Pero en el momento en que permites que los datos sin cifrar salgan del sistema de producción de origen, has roto el modelo de seguridad. Has creado ventana(s) en las que los atacantes pueden ver o manipular tus datos. Por eso la deduplicación es el infractor más flagrante de los principios de extremo a extremo: te obliga a asumir que no ocurre nada malo durante esos estados sin cifrar.

Ese no es un modelo de confianza en el que nadie debería apoyarse hoy.

Por qué el cifrado de extremo a extremo es esencial para copias de seguridad resilientes frente a ransomware

El diseño resiliente frente a ransomware consiste en eliminar puntos débiles. Cualquier momento en el que los datos estén sin cifrar o sean mutables son momentos que un atacante puede explotar. Si cifras aquí, descifras allí y vuelves a cifrar en otro lugar, dependes de un mosaico de protecciones y suposiciones. Hay retos similares si permites datos mutables. Estás creando un sistema complejo con múltiples puntos de fallo. También estás creando más claves que gestionar, más estados que seguir y más oportunidades de mala configuración y complejidad durante la recuperación.

Cuando los datos están cifrados de extremo a extremo, el modelo de seguridad se vuelve drásticamente más simple. Si alguien intercepta los datos en cualquier punto, solo ve objetos cifrados. Si alguien compromete credenciales de almacenamiento o del bucket, puede leer el bucket, pero lo único que verá siempre serán datos cifrados. Si alguien vulnera un servidor intermedio o una pasarela, aun así no puede descifrar nada. El cifrado nunca deja de protegerte.

Esta es la misma lógica detrás de nuestro principio de Inmutabilidad instantanea. Quieres que los datos sean inmutables en el momento en que aterrizan en el almacenamiento y que estén cifrados en el momento en que salen de producción. Cada brecha entre esos dos estados amplía las superficies de riesgo. El cifrado de extremo a extremo reduce esa superficie.

Cómo funciona el cifrado de extremo a extremo entre Veeam y Object First

El ciclo de vida comienza habilitando el cifrado del trabajo en Veeam. Esa es la funcionalidad que activa el cifrado de extremo a extremo. Cuando se inicia un trabajo de copia de seguridad, Veeam genera una nueva clave de sesión —única para esa ejecución— y cifra los datos a medida que los lee. Incluso si haces copia de seguridad exactamente de los mismos datos en otra ocasión, la salida cifrada se verá completamente diferente porque está cifrada con una clave distinta. Ese modelo de claves rotativas y no reutilizables es importante porque evita el análisis de patrones y refuerza la criptografía. Si siguieras cifrando los mismos datos con la misma clave, los atacantes podrían empezar a hacer comparación de patrones. La rotación de claves lo bloquea.

Una vez cifrados, los datos viajan por la infraestructura de Veeam —proxies, pasarelas, redes— y finalmente llegan a tu repositorio de copias de seguridad. En ningún momento nadie que no sea Veeam tiene la clave. Los dispositivos de almacenamiento no la tienen. La red no la tiene. Los proxies no la tienen. Si alguien intercepta los datos, lo único que obtiene es texto cifrado.

Cuando los objetos llegan a Object First (o a Veeam Data Cloud Vault), los almacenamos exactamente tal como los recibimos. No sabemos si están cifrados o sin cifrar, y no lo necesitamos. No nos aporta nada ver datos sin cifrar, y no nos perjudica almacenar datos cifrados.

La integridad se preserva mediante múltiples capas. Veeam, antes del cifrado, comprime instancias únicas e incrusta sumas de verificación y metadatos en cada objeto, de modo que si algo se manipula, Veeam lo sabe de inmediato. Con ello, Veeam crea una cadena de custodia de los datos de copia de seguridad y de las copias. Nosotros también ejecutamos nuestras propias comprobaciones y escaneos de integridad. Y como los datos son inmutables, los atacantes no pueden modificarlos ni eliminarlos aunque obtengan credenciales de almacenamiento.

Durante la restauración, nuestro papel es intencionadamente mínimo. No rehidratamos, desciframos ni transformamos nada. Simplemente devolvemos el objeto. Veeam se encarga del descifrado, la descompresión y la rehidratación. Esa separación mantiene limpia la frontera de cifrado y encaja con el modelo ZTDR de separar el software de copia de seguridad del almacenamiento de copia de seguridad.

Este modelo también se extiende de forma limpia a la regla 3-2-1 Backup. Cuando Veeam copia datos desde la copia de seguridad primaria a un nivel de capacidad o de archivo de SOBR o mediante un trabajo de copia, los datos permanecen cifrados con la clave de sesión original. Nunca se descifran y se vuelven a cifrar por el camino. Esa es la belleza de hacerlo bien desde el principio.

Cifrado e inmutabilidad absoluta: reducción del radio de impacto del ransomware

El cifrado y la Inmutabilidad Absoluta son partes inseparables de resiliencia de datos y de la seguridad. Se refuerzan mutuamente de una forma que cambia de manera fundamental lo que un atacante puede y no puede hacer dentro de tu entorno de copias de seguridad.

El cifrado de extremo a extremo garantiza que cada componente entre producción y el almacenamiento de copias de seguridad solo vea datos cifrados. Incluso si alguien los intercepta o consigue acceso al bucket, lo único que obtiene es texto cifrado. Y como Veeam rota las claves en cada sesión de copia de seguridad, incluso datos idénticos nunca se ven igual dos veces. No hay patrones que analizar, no hay punto de apoyo para hacer ingeniería inversa.

La Inmutabilidad Absoluta retoma donde termina el cifrado. En Object First, la inmutabilidad es instantánea en el momento en que se escribe el objeto, gracias a Bloqueo de objetos de S3. Una vez establecida esa retención, nadie —ni siquiera un administrador— puede modificar o eliminar el objeto.

El cifrado impide que los atacantes comprendan los datos; la Inmutabilidad Absoluta impide que los alteren o destruyan. Uno protege la confidencialidad; el otro protege la integridad y hace cumplir una cadena de custodia. Juntos, cierran las dos vías de las que más dependen los actores de ransomware: la corrupción de datos y la exfiltración de datos.

Esta combinación es especialmente importante en una mentalidad de Assume Breach. Debes asumir que alguien o algún software malicioso obtendrá credenciales elevadas. Debes asumir que se leerá el bucket. Debes asumir que las defensas fallarán; por eso se requieren ambas capas. Si un atacante compromete credenciales de almacenamiento, la Inmutabilidad Absoluta impide que modifique o elimine copias de seguridad. Si intenta usar el compromiso para exfiltrar datos, el cifrado garantiza que no pueda usar nada de lo que robe. Rápidamente se da cuenta de que es un esfuerzo inútil y desplaza su atención a objetivos más fáciles.

El resultado práctico es un modelo de protección de datos y seguridad simple y, a la vez, altamente eficaz que reduce drásticamente el riesgo. Incluso en un escenario de peor caso —en el que tu servidor VBR ha desaparecido, las credenciales de almacenamiento están comprometidas y los atacantes tienen visibilidad total de tu almacenamiento—, aún puedes recuperar desde cero todo tu entorno de software de copia de seguridad y reanudar las operaciones. El cifrado de extremo a extremo garantiza que los datos sean inutilizables salvo para Veeam. La Inmutabilidad Absoluta garantiza que los datos estén intactos. Y como Veeam mantiene la frontera de cifrado y la cadena de custodia, el proceso de restauración se mantiene limpio y controlado.

Esta es la arquitectura que mantiene a las organizaciones resilientes durante eventos catastróficos. Cuando el cifrado y la inmutabilidad trabajan juntos, las copias de seguridad dejan de ser otra responsabilidad y se convierten en la parte más segura y menos compleja de tu entorno.

Errores de configuración comunes y escollos

La mayoría de los fallos no son técnicos: son decisiones y procesos operativos.

El mayor error es, sencillamente, no habilitar el cifrado en todas partes. Esto añade tu entorno de copias de seguridad a tu matriz de amenazas de exfiltración de datos. Con Veeam, puedes activar el cifrado para los trabajos de copia de seguridad y obtener los beneficios del cifrado de extremo a extremo; o puedes configurar el cifrado en múltiples ubicaciones, repositorios y dispositivos de almacenamiento. En este último caso, si olvidas o configuras mal cualquier paso, habrás roto la cadena de extremo a extremo.

Otro problema común es no separar el software de copia de seguridad del almacenamiento de copia de seguridad. Si los atacantes comprometen uno, no deberían comprometer automáticamente el otro. Aquí aplican Zero Trust y los principios ZTDR.

El error más catastrófico es gestionar mal las contraseñas/claves de cifrado de recuperación. Si pierdes las contraseñas que inicializan el cifrado de Veeam, ni Veeam ni Object First pueden ayudarte. Esas claves deben almacenarse de forma redundante, física y segura. Es una buena idea compartirlas y mantenerlas con varios miembros sénior del personal y no en línea. Deben ejecutarse regularmente copias de seguridad cifradas de la configuración. Este es el coste del cifrado de extremo a extremo: no el cifrado en sí, sino la disciplina operativa necesaria para gestionarlo y para garantizar que, en caso de catástrofe, puedas recrear tu entorno de Veeam y proporcionarle las contraseñas de cifrado iniciales para completar la restauración de la configuración.

El futuro del almacenamiento cifrado e backup inmutable

El ransomware está evolucionando, y el cifrado también. La migración a cifrado seguro frente a poscuántica ya ha comenzado en Veeam y está alineada arquitectónicamente con el informe NIST IR 8547 “Transition to Post-quantum cryptographic standards”, y el cambio hacia el cifrado poscuántico seguirá moldeando cómo se protegen los datos de copia de seguridad.

De cara al futuro, los principios arquitectónicos que más importan son los mismos que importan hoy. Crea y mantén un entorno seguro y simple con lo siguiente: principios Zero Trust Data Resilience (ZTDR), una mentalidad de Assume Breach, separación del software de copia de seguridad del almacenamiento, Inmutabilidad Absoluta, la regla 3‑2‑1 Backup y pruebas periódicas. Estas son las prácticas que garantizan que puedas recuperar tus datos pase lo que pase.

La tendencia más amplia es que las organizaciones deben proteger todos los datos, no solo los datos de producción. Las copias de seguridad son la última línea de defensa y, cada vez más, los primeros objetivos de ataque. El cifrado de extremo a extremo, combinado con la inmutabilidad, son partes clave de cómo te mantienes por delante del ransomware.