Wenn über Verschlüsselung in Backup-Architekturen gesprochen wird, konzentrieren sich viele auf die falschen Dinge. Man hört von Verschlüsselung während der Übertragung, Verschlüsselung im Ruhezustand, Punkt-zu-Punkt-Verschlüsselung – Begriffe, die beruhigend klingen, aber die einzige entscheidende Frage nicht beantworten: Waren die Daten irgendwann zwischen Produktion und dem finalen Backup-Speicher auch nur kurzzeitig unverschlüsselt? Wenn die Antwort ja lautet, selbst nur für einen Moment, haben Sie ein Sicherheitsrisiko eingeführt.

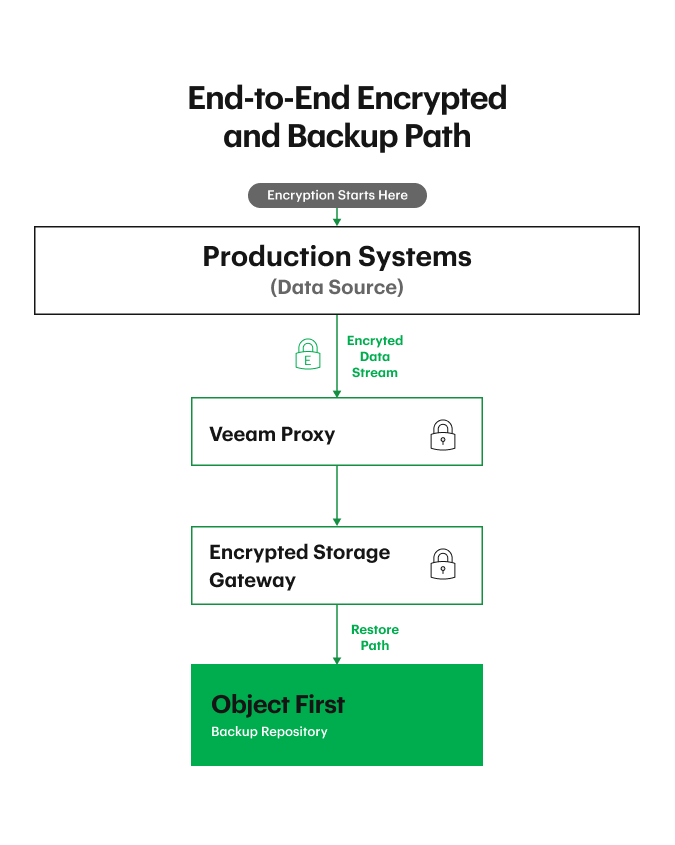

Ende-zu-Ende-Verschlüsselung beseitigt diese architektonische Schwachstelle. In dem Moment, in dem Veeam Daten aus dem Produktionsspeicher liest, verschlüsselt es sie – sofern die Verschlüsselung der Backup-Dateien aktiviert ist. Ab diesem Zeitpunkt kehren die Daten nie wieder in einen unverschlüsselten Zustand zurück, bis Veeam sie wiederherstellt. Es spielt keine Rolle, wie viele Data Mover, Gateways oder Netzwerke sie durchlaufen. Es spielt keine Rolle, wie viele Kopien Sie erstellen. Die Daten werden einmal verschlüsselt – und bleiben verschlüsselt –, bis Veeam sie wiederherstellt.

Das ist der Goldstandard. Alles andere ist ein Sicherheitskompromiss. Deshalb wird Ende-zu-Ende-Verschlüsselung von verschiedenen Vorschriften, Aufsichtsstellen und Versicherungsverträgen gefordert.

Ende-zu-Ende-Verschlüsselung definieren

In einem Ende-zu-Ende-Verschlüsselungsmodell erfolgt die Verschlüsselung sofort an der Quelle. Veeam liest die Produktionsdaten, erzeugt einen eindeutigen Sitzungsschlüssel für diesen Backup-Lauf und verschlüsselt die Daten am Source-Proxy. Dieser Schlüssel wird niemals mit Netzwerken, Speichergeräten, Object First oder irgendjemand anderem in der Kette geteilt. Wenn jemand die Daten abfängt, erhält er ausschließlich Chiffretext.

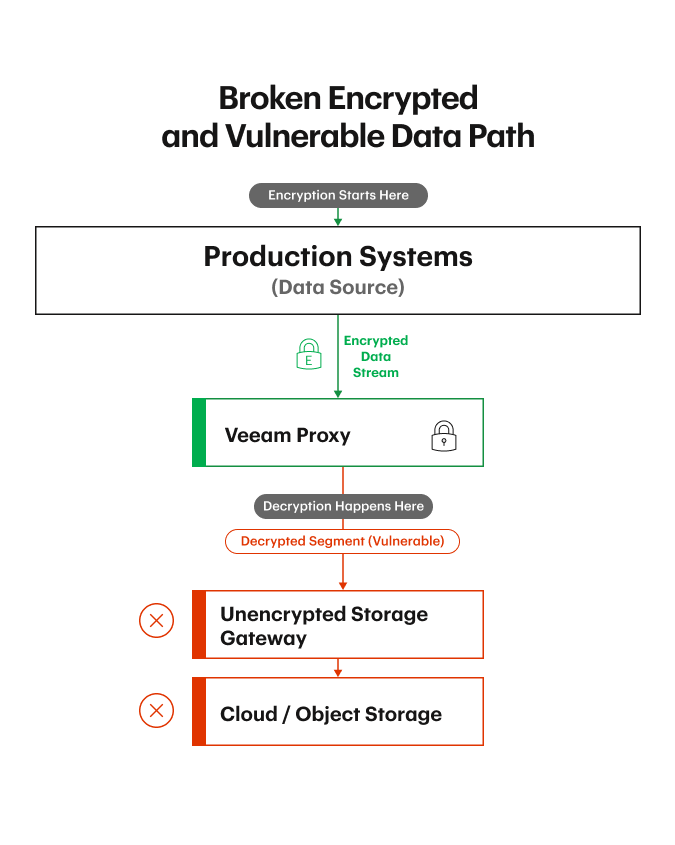

Das ist auch der Grund, warum Deduplizierungs-Appliances mit Ende-zu-Ende-Verschlüsselung kämpfen. Sie benötigen unverschlüsselte Daten, um Musterabgleiche durchführen zu können. Doch in dem Moment, in dem Sie unverschlüsselte Daten außerhalb des Produktions-Quellsystems zulassen, haben Sie das Sicherheitsmodell gebrochen. Sie schaffen Fenster, in denen Angreifer Ihre Daten sehen oder manipulieren können. Deshalb ist Deduplizierung der eklatanteste Verstoß gegen Ende-zu-Ende-Prinzipien: Sie zwingt Sie dazu anzunehmen, dass während dieser unverschlüsselten Zustände nichts Schlimmes passiert.

Auf ein solches Vertrauensmodell sollte sich heute niemand verlassen.

Warum Ende-zu-Ende-Verschlüsselung für ransomware-resiliente Backups unverzichtbar ist

Ransomware-resilientes Design bedeutet, Schwachstellen zu eliminieren. Jeder Moment, in dem Daten unverschlüsselt oder veränderbar sind, ist ein Moment, den ein Angreifer ausnutzen kann. Wenn Sie hier verschlüsseln, dort entschlüsseln und anderswo erneut verschlüsseln, verlassen Sie sich auf ein Flickwerk aus Schutzmaßnahmen und Annahmen. Ähnliche Herausforderungen entstehen, wenn Sie veränderbare Daten zulassen. Sie schaffen ein komplexes System mit mehreren Ausfallpunkten. Außerdem erzeugen Sie mehr Schlüssel, die zu verwalten sind, mehr Zustände, die nachzuverfolgen sind, und mehr Möglichkeiten für Fehlkonfigurationen und Komplexität während der Wiederherstellung.

Wenn Daten Ende-zu-Ende verschlüsselt sind, wird das Sicherheitsmodell drastisch einfacher. Wenn jemand die Daten an irgendeinem Punkt abfängt, sieht er nur verschlüsselte Objekte. Wenn jemand Speicher- oder Bucket-Zugangsdaten kompromittiert, kann er den Bucket lesen – aber alles, was er jemals sehen wird, sind verschlüsselte Daten. Wenn jemand einen zwischengeschalteten Server oder ein Gateway kompromittiert, kann er trotzdem nichts entschlüsseln. Verschlüsselung hört nie auf, Sie zu schützen.

Das ist dieselbe Logik hinter unserem Prinzip von Sofortige Unveränderbarkeit. Sie wollen, dass die Daten in dem Moment unveränderlich werden, in dem sie im Speicher landen, und dass sie in dem Moment verschlüsselt werden, in dem sie die Produktion verlassen. Jede Lücke zwischen diesen beiden Zuständen vergrößert die Angriffsflächen. Ende-zu-Ende-Verschlüsselung reduziert diese Fläche.

Wie Ende-zu-Ende-Verschlüsselung zwischen Veeam und Object First funktioniert

Der Lebenszyklus beginnt mit dem Aktivieren der Job-Verschlüsselung in Veeam. Das ist die Funktion, die Ende-zu-Ende-Verschlüsselung einschaltet. Wenn ein Backup-Job startet, erzeugt Veeam einen neuen Sitzungsschlüssel – einzigartig für diesen Lauf – und verschlüsselt die Daten beim Einlesen. Selbst wenn Sie exakt dieselben Daten ein weiteres Mal sichern, sieht die verschlüsselte Ausgabe vollständig anders aus, weil sie mit einem anderen Schlüssel verschlüsselt wird. Dieses rotierende, nicht wiederverwendbare Schlüsselmodell ist wichtig, weil es Musteranalysen verhindert und die Kryptografie stärkt. Würden Sie dieselben Daten immer wieder mit demselben Schlüssel verschlüsseln, könnten Angreifer mit Musterabgleichen beginnen. Rotierende Schlüssel unterbinden das.

Nach der Verschlüsselung wandern die Daten durch die Veeam-Infrastruktur – Proxys, Gateways, Netzwerke – und landen schließlich in Ihrem Backup-Repository. Zu keinem Zeitpunkt hat jemand außer Veeam den Schlüssel. Speichergeräte haben ihn nicht. Das Netzwerk hat ihn nicht. Die Proxys haben ihn nicht. Wenn jemand die Daten abfängt, erhält er ausschließlich Chiffretext.

Wenn die Objekte bei Object First (oder im Veeam Data Cloud Vault) ankommen, speichern wir sie exakt so, wie wir sie erhalten. Wir wissen nicht, ob sie verschlüsselt oder unverschlüsselt sind, und wir müssen es auch nicht. Es bringt uns keinen Vorteil, unverschlüsselte Daten zu sehen, und es schadet uns nicht, verschlüsselte Daten zu speichern.

Die Integrität wird über mehrere Schichten hinweg gewahrt. Veeam komprimiert vor der Verschlüsselung einzelne Instanzen und bettet Prüfsummen und Metadaten in jedes Objekt ein, sodass Veeam sofort erkennt, wenn etwas manipuliert wurde. Dadurch erstellt Veeam eine lückenlose Nachweiskette (Chain of Custody) der Backup-Daten und -Kopien. Wir führen ebenfalls eigene Integritätsprüfungen und Scans durch. Und weil die Daten unveränderlich sind, können Angreifer sie weder verändern noch löschen – selbst wenn sie an Speicher-Zugangsdaten gelangen.

Während der Wiederherstellung ist unsere Rolle bewusst minimal. Wir rehydrieren, entschlüsseln oder transformieren nichts. Wir geben das Objekt einfach zurück. Veeam übernimmt Entschlüsselung, Dekomprimierung und Rehydrierung. Diese Trennung hält die Verschlüsselungsgrenze sauber und entspricht dem ZTDR-Modell, Backup-Software von Backup-Speicher zu trennen.

Dieses Modell lässt sich auch sauber auf die 3-2-1-Backup-Regel ausdehnen. Wenn Veeam Daten vom primären Backup in eine SOBR-Kapazitäts- oder Archiv-Tier kopiert oder über einen Copy-Job, bleiben die Daten mit dem ursprünglichen Sitzungsschlüssel verschlüsselt. Sie werden unterwegs niemals entschlüsselt und erneut verschlüsselt. Das ist die Eleganz, wenn man es von Anfang an richtig macht.

Verschlüsselung und Absolute Immutability: den Explosionsradius von Ransomware reduzieren

Verschlüsselung und Absolute Immutability sind untrennbar miteinander verbundene Bestandteile von Datenresilienz und Sicherheit. Sie verstärken sich gegenseitig auf eine Weise, die grundlegend verändert, was ein Angreifer in Ihrer Backup-Umgebung tun kann – und was nicht.

Ende-zu-Ende-Verschlüsselung stellt sicher, dass jede Komponente zwischen Produktion und Backup-Speicher ausschließlich verschlüsselte Daten sieht. Selbst wenn jemand sie abfängt oder Zugriff auf den Bucket erhält, bekommt er nur Chiffretext. Und weil Veeam für jede Backup-Sitzung die Schlüssel rotiert, sieht selbst identischer Datenbestand nie zweimal gleich aus. Es gibt kein Muster zu analysieren, keinen Ansatzpunkt zum Reverse Engineering.

Absolute Immutability setzt dort an, wo Verschlüsselung aufhört. In Object First ist Immutability in dem Moment, in dem das Objekt geschrieben wird, sofort wirksam – dank S3 Object Lock. Sobald diese Aufbewahrung gesetzt ist, kann niemand – nicht einmal ein Administrator – das Objekt verändern oder löschen.

Verschlüsselung verhindert, dass Angreifer die Daten verstehen; Absolute Immutability verhindert, dass sie sie verändern oder zerstören. Das eine schützt die Vertraulichkeit; das andere schützt die Integrität und erzwingt eine Nachweiskette (Chain of Custody). Zusammen schließen sie die zwei wichtigsten Angriffswege, auf die Ransomware-Akteure am stärksten setzen: Datenkorruption und Datenexfiltration.

Diese Kombination ist besonders wichtig in einer Assume-Breach-Denkweise. Sie müssen davon ausgehen, dass jemand oder irgendeine Schadsoftware erhöhte Berechtigungen erlangt. Sie müssen davon ausgehen, dass der Bucket gelesen wird. Sie müssen davon ausgehen, dass Abwehrmaßnahmen versagen – deshalb sind beide Schichten erforderlich. Wenn ein Angreifer Speicher-Zugangsdaten kompromittiert, hindert Absolute Immutability ihn daran, Backups zu verändern oder zu löschen. Wenn er versucht, den Zugriff zur Exfiltration zu nutzen, stellt die Verschlüsselung sicher, dass er mit dem Gestohlenen nichts anfangen kann. Er erkennt schnell, dass es vergebliche Mühe ist, und richtet seine Aufmerksamkeit auf leichtere Ziele.

Das praktische Ergebnis ist ein einfaches und zugleich hochwirksames Datenschutz- und Sicherheitsmodell, das das Risiko drastisch reduziert. Selbst im Worst-Case-Szenario – wenn Ihr VBR-Server weg ist, Speicher-Zugangsdaten kompromittiert sind und Angreifer volle Sicht auf Ihren Speicher haben – können Sie Ihre gesamte Backup-Software-Umgebung von Grund auf wiederherstellen und den Betrieb wieder aufnehmen. Ende-zu-Ende-Verschlüsselung stellt sicher, dass die Daten außer für Veeam unbrauchbar sind. Absolute Immutability stellt sicher, dass die Daten intakt sind. Und weil Veeam die Verschlüsselungsgrenze und die Nachweiskette aufrechterhält, bleibt der Restore-Prozess sauber und kontrolliert.

Das ist die Architektur, die Organisationen bei katastrophalen Ereignissen resilient hält. Wenn Verschlüsselung und Immutability zusammenarbeiten, sind Backups nicht länger eine weitere Haftungsquelle, sondern werden zum sichersten und am wenigsten komplexen Teil Ihrer Umgebung.

Häufige Fehlkonfigurationen und Fallstricke

Die meisten Ausfälle sind nicht technisch – sie sind operative Entscheidungen und Prozesse.

Der größte Fehler ist schlicht, Verschlüsselung nicht überall zu aktivieren. Dadurch wird Ihre Backup-Umgebung Teil Ihrer Bedrohungsmatrix für Datenexfiltration. Mit Veeam können Sie die Verschlüsselung für Backup-Jobs aktivieren und die Vorteile der Ende-zu-Ende-Verschlüsselung nutzen; oder Sie konfigurieren Verschlüsselung an mehreren Stellen, Repositories und Speichergeräten. Im zweiten Fall reicht es, einen Schritt zu vergessen oder falsch zu konfigurieren – und Sie haben die Ende-zu-Ende-Kette unterbrochen.

Ein weiteres häufiges Problem ist, Backup-Software nicht vom Backup-Speicher zu trennen. Wenn Angreifer das eine kompromittieren, sollten sie nicht automatisch auch das andere kompromittieren. Zero Trust- und ZTDR-Prinzipien gelten hier.

Der katastrophalste Fehler ist ein schlechtes Management von Wiederherstellungs-Verschlüsselungspasswörtern/-schlüsseln. Wenn Sie die Passwörter verlieren, die die Verschlüsselung von Veeam initialisieren, können weder Veeam noch Object First Ihnen helfen. Diese Schlüssel müssen redundant, physisch und sicher aufbewahrt werden. Es ist sinnvoll, sie mit mehreren leitenden Mitarbeitenden zu teilen und nicht online zu speichern. Verschlüsselte Konfigurations-Backups müssen regelmäßig ausgeführt werden. Das ist der Preis der Ende-zu-Ende-Verschlüsselung – nicht die Verschlüsselung selbst, sondern die operative Disziplin, die erforderlich ist, um sie zu verwalten und sicherzustellen, dass Sie im Katastrophenfall Ihre Veeam-Umgebung neu aufbauen und ihr die initialen Verschlüsselungspasswörter bereitstellen können, um die Konfigurationswiederherstellung abzuschließen.

Die Zukunft von verschlüsseltem, unveränderliches Backup-Speicher

Ransomware entwickelt sich weiter – und Verschlüsselung ebenso. Die Migration zu post-quanten-sicherer Verschlüsselung wurde von Veeam begonnen und ist architektonisch an den NIST-IR-8547-Bericht „Transition to Post-quantum cryptographic standards“ ausgerichtet; und der Übergang zu Post-Quanten-Verschlüsselung wird weiterhin prägen, wie Backup-Daten geschützt werden.

Mit Blick nach vorn sind die architektonischen Prinzipien, die am meisten zählen, dieselben wie heute. Erstellen und betreiben Sie eine sichere und einfache Umgebung mit Folgendem: Zero-Trust-Datenresilienz-Prinzipien, eine Assume-Breach-Denkweise, Trennung von Backup-Software und Speicher, Absolute Immutability, die 3‑2‑1-Backup-Regel und regelmäßige Tests. Das sind die Praktiken, die sicherstellen, dass Sie Ihre Daten wiederherstellen können – egal, was passiert.

Der übergeordnete Trend ist, dass Organisationen alle Daten absichern müssen, nicht nur Produktionsdaten. Backups sind die letzte Verteidigungslinie – und zunehmend die ersten Angriffsziele. Ende-zu-Ende-Verschlüsselung, kombiniert mit Immutability, sind zentrale Bausteine, um Ransomware einen Schritt voraus zu bleiben.