A proteção de dados não termina quando os backups expiram ou quando o hardware chega ao fim de sua vida útil. Mesmo após os arquivos serem excluídos ou um disco ser reformatado, informações sensíveis podem permanecer de formas que as tornam recuperáveis por qualquer pessoa com as ferramentas e a motivação certas. Este é um problema bem documentado por diversas autoridades de segurança: a Columbia University observa que excluir o conteúdo de um disco “normalmente não apaga de fato o conteúdo do arquivo,” e a CISA alerta que, mesmo após exclusão ou reformatação, “o arquivo provavelmente ainda está em algum lugar na sua máquina.”

É por isso que a Object First está introduzindo um recurso de apagamento seguro em todos os appliances Object First com a versão 1.7 Update 3.

O apagamento Seguro não é algo que a maioria dos clientes usará todos os dias. Ele é para operações de fim de vida do appliance: devolução de hardware, operações de suporte e atendimento a requisitos rigorosos de conformidade. Dito isso, para quem utiliza o modelo de Consumo da Object First, você dependerá dessas etapas sempre que fizer upgrade para um appliance maior. Este recurso fecha o ciclo da segurança do ciclo de vida dos dados e reforça o compromisso da Object First em entregar proteção de dados segura, simples e poderosa para seus ambientes Veeam.

O que é apagamento seguro?

Exclusão, reformatação ou redefinições de fábrica não removem dados sensíveis de forma confiável. A sanitização real exige métodos especializados que eliminem remanescentes recuperáveis.

O apagamento Seguro é um processo que torna os dados irrecuperáveis, mesmo com técnicas forenses avançadas. A NIST SP 800‑88R2, as Diretrizes do NIST para Sanitização de Mídias, define sanitização como um processo que “torna inviável o acesso aos dados-alvo na mídia para um determinado nível de esforço.” Este framework descreve duas abordagens primárias usadas em toda a indústria:

- Sobrescrita, que substitui os dados existentes em toda a superfície do disco.

- Apagamento criptográfico, que invalida as chaves de criptografia que protegem os dados, tornando a informação subjacente ilegível.

Na indústria de armazenamento de dados de backup, o apagamento seguro atende a um propósito muito específico: ele é usado apenas quando o hardware está sendo descomissionado, devolvido ou reaproveitado — nunca durante operações normais. Quando o hardware está pronto para sair das suas mãos, o apagamento seguro garante que nenhum dado residual permaneça nos discos.

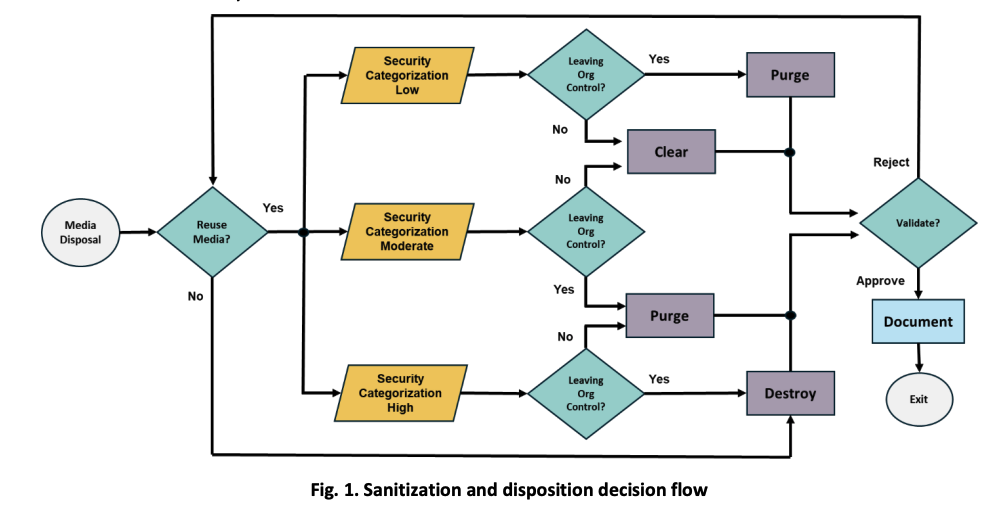

Fluxo de decisão de sanitização e destinação

Imagem cortesia de NIST SP 800‑88 Revisão 2 (2025), página 20.

O fluxo de decisão do NIST acima mostra como escolher o método apropriado para apagar mídias de armazenamento com base na sensibilidade dos dados e se o dispositivo permanecerá dentro da organização. Primeiro, você identifica o nível de sensibilidade dos dados. Em seguida, decide se o hardware será reutilizado internamente ou enviado para outro lugar. Esses dois fatores determinam se você deve limpar, expurgar ou destruir a mídia. O NIST também observa que nem todo dispositivo suporta todo método de sanitização, e as organizações podem aceitar algum risco ao lidar com dados moderadamente sensíveis. Após escolher um método, as etapas finais são verificar se o procedimento de apagamento seguro foi bem-sucedido e, posteriormente, registrar o que foi feito para auditoria e conformidade.

Por que o apagamento seguro é importante no armazenamento de dados de backup

Embora o apagamento seguro proteja os dados quando o hardware sai do controle do cliente, ele é apenas uma camada de uma estratégia mais ampla de defesa em profundidade. A criptografia no nível de job do Veeam garante que, mesmo que os dados fossem expostos durante eventos de serviço ou manuseio de mídia, eles permaneceriam ilegíveis. O apagamento Seguro então fornece a garantia final de que nenhum dado recuperável persiste quando o hardware é descomissionado ou devolvido.

Conformidade e pressão regulatória

Diversas regulamentações importantes exigem que as organizações removam dados de forma segura de mídias de armazenamento antes que o hardware seja reutilizado, devolvido ou descomissionado.

O GDPR determina a exclusão segura de dados pessoais sob os Artigos 5(1)(e), 5(1)(f) e 32, que, em conjunto, exigem que as organizações previnam divulgação não autorizada — inclusive durante o descarte de hardware. A Security Rule da HIPAA (45 CFR §164.310(d)(2)) exige explicitamente a remoção de ePHI de mídias eletrônicas antes da reutilização.

O PCI DSS v4.0 exige que as organizações tornem os dados do titular do cartão irrecuperáveis quando excluídos. Frameworks adicionais como a Gramm‑Leach‑Bliley Act (GLBA), a Sarbanes‑Oxley Act (SOX) e a Family Educational Rights and Privacy Act (FERPA) também impõem obrigações para proteger dados sensíveis ao longo de todo o seu ciclo de vida, inclusive durante o descarte:

- SOX: Exige controles internos robustos para prevenir acesso não autorizado a dados financeiros. Falhar em apagar com segurança ou descartar hardware que contém dados é tratado como uma quebra desses controles.

- GLBA: Determina que instituições financeiras protejam informações de clientes. A orientação da FTC sob a Safeguards Rule exige explicitamente a limpeza segura ou destruição de mídias de armazenamento antes do descarte.

- FERPA: Exige que instituições educacionais protejam registros de estudantes, incluindo garantir que os dados sejam removidos com segurança de dispositivos antes de serem reaproveitados, transferidos ou descartados.

A NIST SP 800‑88R2 fornece o padrão técnico amplamente adotado para atender a esses requisitos por meio de métodos de sanitização validados, como apagamento criptográfico e sobrescrita.

Cenários operacionais em que o apagamento seguro é necessário

O apagamento Seguro é mais usado quando o hardware é devolvido após uma demonstração ou avaliação, durante upgrades baseados em consumo que exigem evacuar um nó ou substituir um disco, ou no descomissionamento de fim de vida quando o appliance sai do controle do cliente. Essas transições criam pontos naturais de exposição, e o apagamento seguro garante que nenhum dado recuperável permaneça nos discos.

Operações rotineiras de serviço introduzem um segundo risco de vazamento, frequentemente negligenciado: a substituição de mídias com falha ou degradadas. Seja o componente um Hard Disk Drive (HDD), Solid‑State Drive (SSD) ou módulo flash NVMe, cada dispositivo ainda pode conter dados sensíveis de backup mesmo após a falha. Em muitos ambientes, fluxos de trabalho de Return Merchandise Authorization (RMA) exigem enviar esses drives de volta ao fabricante. A criptografia no nível de job do Veeam ajuda a garantir que quaisquer dados vazados permaneçam ilegíveis, e organizações com acordos de Digital Media Retention (DMR) ou Keep Your Hard Drive (KYHD) podem reter ou destruir mídias com falha em vez de devolvê-las ao fornecedor.

Como o apagamento seguro funciona em Appliances Object First

Como foi projetado tendo a NIST SP 800‑88R2 em mente, o recurso de Apagamento Seguro da Object First é seguro, confiável e alinhado às expectativas da indústria para destinação de dados. Durante operações normais, a imutabilidade permanece absoluta — os dados de backup não podem ser alterados ou removidos durante seu período de retenção. O apagamento Seguro fica disponível apenas quando o hardware é intencionalmente descomissionado.

Pré-requisitos e modos de apagamento de disco disponíveis

Antes do início do fluxo de trabalho, a telemetria deve estar habilitada, e os nós não devem conter dados de usuário remanescentes. Dependendo do hardware subjacente, o sistema seleciona automaticamente um de três modos de apagamento: Apagamento Criptográfico, que invalida instantaneamente a chave de criptografia interna do disco; Apagamento Seguro, em que o controlador do disco sobrescreve todo o dispositivo com um padrão definido; ou Apagamento Externo, em que o aplicativo de serviço executa uma sobrescrita de disco completo. Todos os discos são processados em paralelo para reduzir o tempo total de apagamento.

Após a conclusão do apagamento, a Object First valida a operação lendo blocos de teste e confirmando que seus hashes diferem dos dados originais. Em seguida, o sistema gera estatísticas que incluem a data, o número de série do disco, o método de apagamento e a confirmação de conclusão.

Quão comum é o apagamento seguro na indústria de armazenamento de dados de backup?

O apagamento Seguro não é implementado de forma consistente em toda a indústria. Muitos fornecedores dependem de processos manuais ou ferramentas de terceiros, e alguns provedores de nuvem oferecem apenas exclusão lógica em vez de sanitização em nível de hardware. Poucos fornecedores de armazenamento de dados de backup fornecem fluxos de trabalho integrados e alinhados a padrões. Para usuários Veeam, isso significa que a Object First está posicionada à frente dos concorrentes, particularmente em mercados orientados por conformidade.

Zero Trust do berço ao túmulo

O apagamento Seguro reforça a abordagem Zero Trust da Object First para proteção de dados. Os dados permanecem absolutamente imutáveis ao longo de seu ciclo de vida e, uma vez que o hardware é descomissionado, tornam-se irrecuperáveis.

O recurso também reflete a promessa de marca da Object First. Ele é seguro, eliminando o risco de exposição de dados quando o hardware sai das suas mãos. Ele é simples, eliminando a necessidade de fornecedores terceiros ou ferramentas complicadas para apagar seu appliance. E ele é poderoso, entregando sanitização de apagamento seguro criptográfico em uma fração do tempo que uma sobrescrita tradicional leva.

Com o apagamento seguro, a Object First continua liderando o caminho ao entregar a plataforma de armazenamento de dados de backup mais segura, simples e poderosa para Veeam.