Veeam Hardened Repository (VHR) ist eine Option für sichere, unveränderliches Backup Speicherung und ist eine beliebte Wahl unter Veeam Unternehmenskunden.

Allerdings sind IT-Sicherheit und Linux-Expertise erforderlich, um VHR über einen längeren Zeitraum ordnungsgemäß bereitzustellen und zu verwalten. Daher ist es ungeeignet für Umgebungen, die über keine internen IT-Sicherheitsfähigkeiten verfügen.

Dieser Blogbeitrag bietet einen Überblick über die Vor- und Nachteile sowie technische und betriebliche Überlegungen bei der Auswahl von VHR für Ihre Umgebung.

Wie Ransomware die Backup-Sicherheit neu gestaltet

Ransomware hat das Spiel der Datensicherung verändert. Einfach Ihre Daten zu sichern reicht nicht mehr aus. Stattdessen müssen Sie auch Ihre gesamte Backup-Umgebung vor Angriffen schützen.

Die Erklärung für diese Veränderung ist einfach: Kriminelle und Hacker haben erkannt, dass sie die Fähigkeit ihres Ziels, gesicherte Daten wiederherzustellen, beseitigen müssen, damit ihre Erpressungsversuche erfolgreich sind.

Es ist plausibel anzunehmen, dass diese Übeltäter sogar so weit gegangen sind, sich in verschiedenen Backup-Lösungen zertifizieren zu lassen, um ihre Expertise im Kompromittieren dieser Systeme zu verbessern.

Ransomware mit Veeams Hardened Linux Repository bekämpfen

Veeam hat eine Lösung entwickelt, um dieser wachsenden Bedrohung entgegenzuwirken. Das Veeam Hardened Repository kann Abwehrmaßnahmen gegen Ransomware erhöhen, indem es Backup-Daten sichert, ohne die Leistung zu beeinträchtigen.

Die Lösung nutzt das Linux XFS-Dateisystem, das Datenklonierung unterstützt, um Speicherplatz zu sparen, ähnlich wie Windows REFS-Dateisysteme, und basiert auf zwei soliden Sicherheitsprinzipien: Einmalanmeldeinformationen und Unveränderlichkeit.

Die Rolle von Einmalanmeldeinformationen und Unveränderlichkeit im VHR

Die Anmeldeinformationen zur Bereitstellung der Veeam-Software werden nur einmal während der Installation der Veeam-Komponenten verwendet, danach werden sie verworfen und nicht in Veeams Anmeldedatenbank gespeichert.

Unveränderlichkeit bedeutet, dass Dateien geschrieben und als unveränderlich markiert werden und nicht geändert oder gelöscht werden können, bis der Unveränderlichkeitsverschluss entfernt wurde (sofern der Root-Zugriff des Servers nicht kompromittiert ist).

Unveränderlichkeit wird erreicht, indem das Unveränderlichkeitsbit des XFS-Dateisystems in der Datei genutzt wird. Es ist keine neue Technologie, hat jedoch seit dem Auftreten von Ransomware viel mehr Bedeutung erlangt.

Jeder mit Root-Rechten auf dem Server kann die Unveränderlichkeitseinstellung ändern oder entfernen und dann die Daten löschen oder ändern. Daher ist es eine kritische Priorität im Design der Umgebung, den Root- und physischen Serverzugang zu härten und einzuschränken. Jeder Einbruch in den Administratorzugang macht die Lösung anfällig für Datenzerstörung.

Es ist auch wichtig zu erwähnen, dass virtuelle VHR-Setups unsicher sind. Während sie unveränderlicher Speicher innerhalb der Repositories erstellen können, öffnen sie auch eine große Angriffsfläche auf Hypervisor- und Speicherzugriffsebenen.

Was die Hardware betrifft, sind die meisten Serverkonfigurationen, einschließlich Dell, HPE und Cisco, akzeptable Lösungen für ein VHR. Denken Sie daran, den Konsolen- und Firmware-Zugriff vollständig zu sichern und besondere Aufmerksamkeit auf das Management oder die Überwachungssoftware von Add-Ons zu legen, da diese die Sicherheitsangriffsfläche weiter vergrößern.

Wichtige Wartungspraktiken für das Veeam Hardened Linux Repository

Das Veeam Hardened Repository kann eine ausgezeichnete Lösung sein, aber die ordnungsgemäße Installation und Wartung erfordert Linux- und Sicherheitskenntnisse. Veeam bietet detaillierte Einrichtungsanleitungen, um das VHR zum Laufen zu bringen.

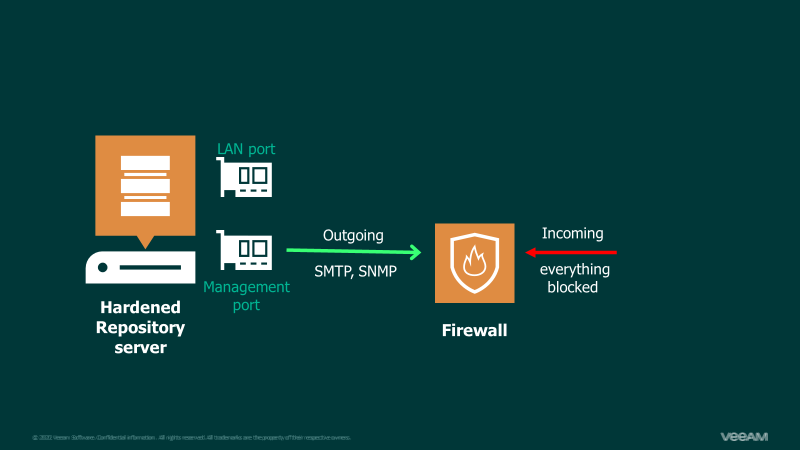

Dennoch muss das Betriebssystem, der physische Zugang und der Konsolenzugang weiter gehärtet werden, beispielsweise durch Tools wie IPMI und ILO/IDRAC, und kontinuierlich auf Software-Updates, Schwachstellen und Exploits überwacht werden.

Softwareänderungen in der VHR-Umgebung müssen getestet werden, um den fortlaufend ordnungsgemäßen Betrieb des VHR und seiner Sicherheit zu gewährleisten. Daher sollten die Backup-Administratoren eng mit Ihrem internen Sicherheitsteam zusammenarbeiten, um sicherzustellen, dass die Bereitstellung sicher bleibt, kontinuierlich überwacht wird und gut für Backup-Operationen funktioniert.

Ootbis Einfluss auf die Überwindung von VHR-Betriebsherausforderungen

Für viele große Unternehmen mit dem notwendigen IT-Sicherheitspersonal können die für VHR erforderlichen Verfahren kontinuierlich durchgeführt werden. Das Veeam Hardened Repository wird jedoch für andere Umgebungen eine betriebliche und sicherheitstechnische Herausforderung darstellen.

In solchen Fällen sind Anbieterlösungen wie Object Firsts Ootbi (out-of-the-box Unveränderlichkeit) besser geeignet, da die Verantwortung für die Wartung und Sicherstellung der Sicherheit des Backup-Repository hauptsächlich auf den Anbieter und nicht ausschließlich auf die Backup-Administratoren übertragen wird.

Ootbi ist sicher, einfach und leistungsstark und bietet ein gehärtetes Objektspeicher Ziel mit optimaler Leistung, das speziell für Veeam entwickelt wurde. Administratoren können unveränderliche Daten nicht löschen oder ändern, noch können Cyberkriminelle, wenn sie Zugriff auf die Anmeldeinformationen des Administrators erhalten.

Fordern Sie eine Demo an, um zu sehen, wie out-of-the-box Unveränderlichkeit in 15 Minuten für Ihre Veeam-Datenschutzumgebungen mit viel weniger Aufwand und Verantwortung von Ihrem IT-Team erreicht werden kann.

In dieser serie

Die Geheimnisse des Veeam Hardened Repositorys entschlüsseln Teil 2

Die Geheimnisse des Veeam Hardened Repositorys entschlüsseln Teil 2