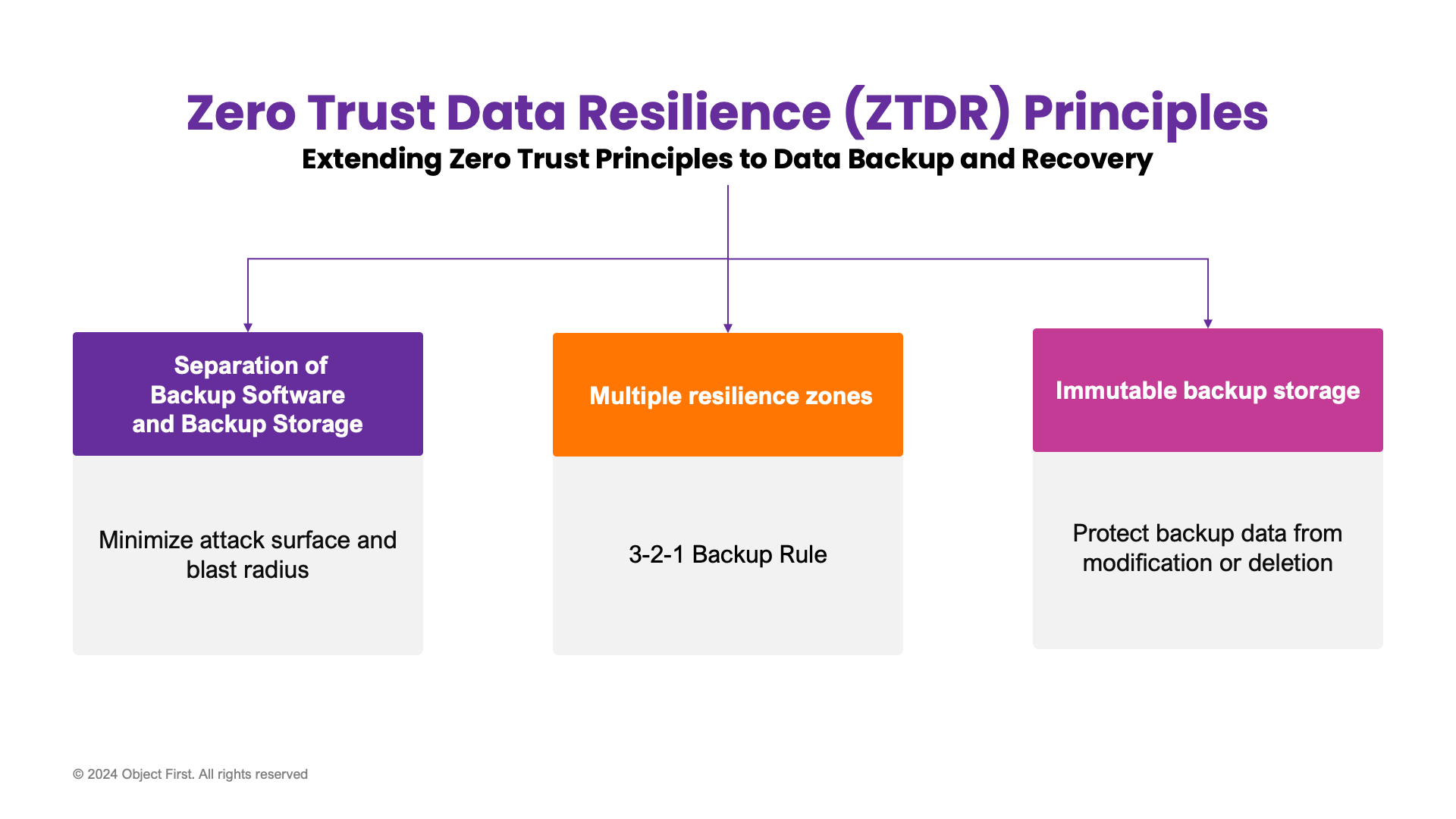

Dans le blog #1 de cette série, nous avons décrit les principes de Zero Trust et introduit le nouveau Résilience des données Zero Trust (ZTDR). Le modèle et l'architecture ZTDR ont été développés en collaboration entre Veeam et Numberline Security. Il étend les principes du Modèle de Maturité Zero Trust de la CISA avec les principes suivants qui couvrent la sauvegarde et la récupération des données d'entreprise (voir Figure 1):

- Segmentation — Séparation du logiciel de sauvegarde et du stockage de sauvegarde pour appliquer un accès avec le moindre privilège, ainsi que pour minimiser la surface d'attaque et le rayon d'explosion.

- Zones de résilience des données multiples ou domaines de sécurité pour se conformer à la règle de sauvegarde 3-2-1 et garantir une sécurité multicouche.

Stockage de sauvegarde immuable pour protéger les données de sauvegarde contre les modifications et les suppressions. Accès zéro à root et au système d'exploitation, protégeant contre les attaquants externes et les administrateurs compromis, est indispensable dans le cadre de la véritable immutabilité.

Figure 1: Principes fondamentaux du ZTDR

Dans ce blog, #2 de la série, nous examinerons en profondeur les trois (3) principes de Résilience des données Zero Trust.

Principe #1: Segmentation du logiciel de sauvegarde et du stockage de sauvegarde

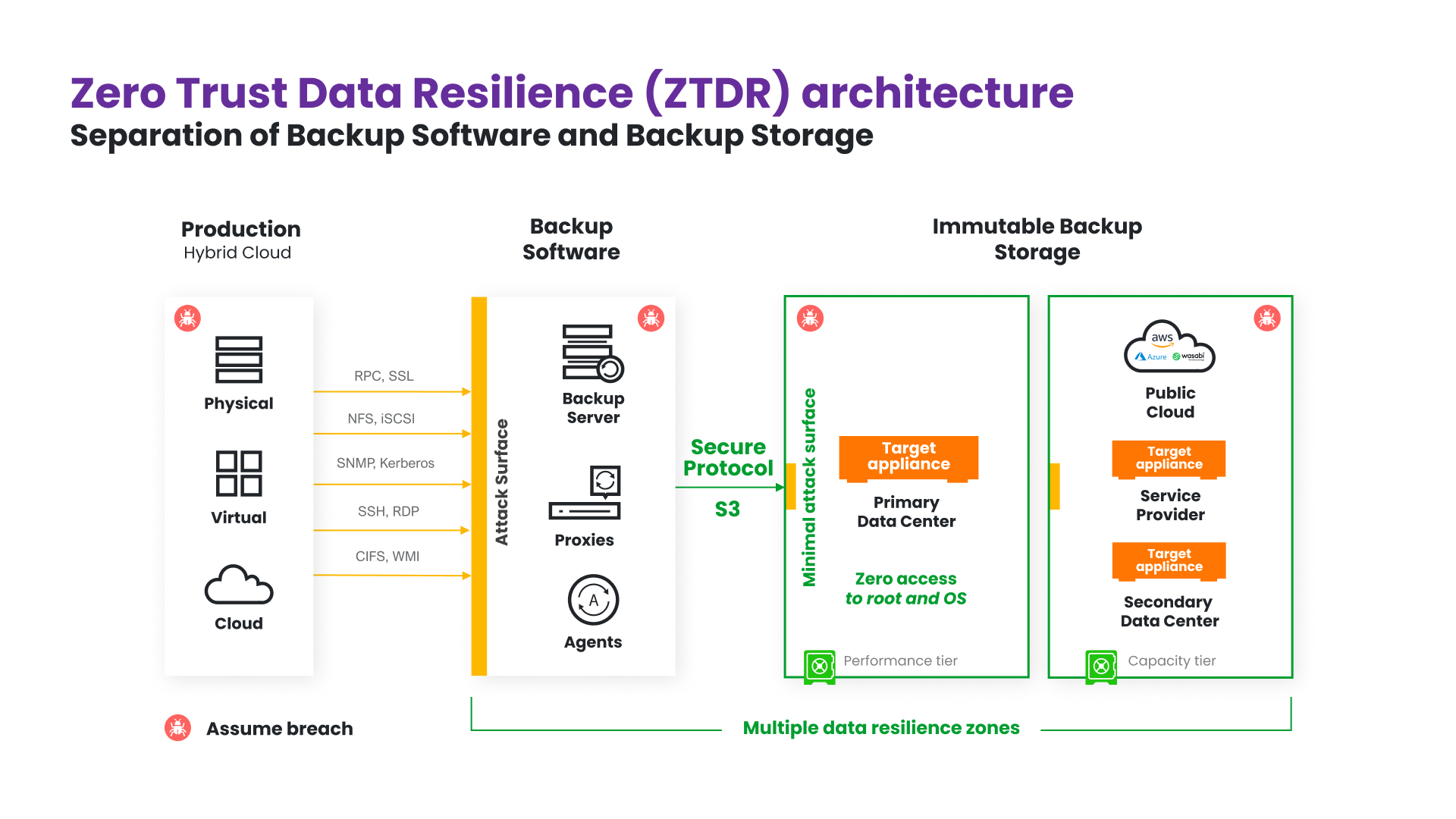

L'infrastructure de sauvegarde a intrinsèquement une grande surface d'attaque, nécessitant un accès en lecture et en écriture aux systèmes de production à travers toutes les applications d'entreprise et sources de données pour les environnements sur site et cloud hybride. Pour atténuer ce risque, Résilience des données Zero Trust exige que l'infrastructure de sauvegarde soit segmentée en plusieurs zones de résilience ou domaines de sécurité — tels que le logiciel de sauvegarde, le stockage de sauvegarde principal et le stockage de sauvegarde secondaire – chacun avec son accès avec le moindre privilège, une surface d'attaque réduite et un rayon d'explosion minimal. Dans ce cas, le logiciel de sauvegarde peut encore avoir une surface d'attaque exposée, mais le stockage de sauvegarde aura une surface d'attaque minimale. Cela est réalisé en utilisant un contrôle d'accès Zero Trust et un protocole de communication sécurisé tel que S3 sur HTTPS pour minimiser le risque de pénétration dans le composant de stockage de sauvegarde (voir Figure 2).

Figure 2: Architecture ZTDR

Principe #2: Zones de résilience des données multiples

Un concept clé de Zero Trust pour le réseau est la micro-segmentation pour diviser les périmètres de sécurité en zones plus petites, afin d'appliquer un accès avec le moindre privilège et de réduire le rayon d'explosion de toute zone compromise et le mouvement latéral d'un attaquant. Pour le ZTDR, ce concept peut être appliqué en utilisant des zones de résilience des données. Les zones de résilience séparent le stockage de sauvegarde et isolent le plan de contrôle de stockage du logiciel de sauvegarde et de son plan de contrôle. Cela fournit une ligne de démarcation critique qui garantit la survie des données de sauvegarde même en cas de compromission du logiciel de sauvegarde. Cela peut se produire pour une multitude de raisons, y compris des acteurs internes malveillants. Un système de sauvegarde doit garantir que les données de sauvegarde peuvent être récupérées simplement et rapidement à partir d'une installation propre du logiciel de sauvegarde. Plusieurs zones de résilience des données protègent l'efficacité de la stratégie de sécurité multicouche et votre conformité à la règle de sauvegarde 3-2-1.

Règle de sauvegarde 3-2-1

- Au moins trois (3) copies de données, y compris des données de production.

- Au moins deux (2) copies de données de sauvegarde sur stockage immuable dans des zones de résilience séparées.

- Au moins une (1) copie hors site.

Principe #3: Stockage de sauvegarde immuable

Selon le ZTDR, les données sauvegardées doivent également être immuables afin que même en cas d'attaque par ransomware, les données sauvegardées ne puissent pas être modifiées ou supprimées. La résilience des données peut être maximisée en fournissant aux clients un ensemble cible durci, stockage immuable, réglé en mode conformité avec un accès zéro au système d'exploitation ou au compte root. Ce stockage peut inclure des solutions et des protocoles spécifiques aux fournisseurs ainsi que des protocoles standard de l'industrie comme S3 utilisés par Object First.

Immutabilité et sécurité natives S3

- S3 fournit l'immuabilité de stockage standard de l'industrie la plus fiable, la sécurité, IAM et le protocole de communication sécurisé.

Conception et architecture ouvertes

- La conception et l'architecture ouvertes sont l'un des principes fondamentaux de la sécurité informatique en général. L'utilisation du protocole S3 standard de l'industrie s'aligne bien avec ce principe.

Conclusion

Un système de sauvegarde et de récupération de données bien conçu inclura une segmentation entre les couches de logiciel de sauvegarde et de stockage de sauvegarde. C'est le principe majeur du ZTDR et il découle directement du principal principe de Zero Trust de segmentation d'accès. Cette segmentation est essentielle pour maintenir la résilience, l'immutabilité et la flexibilité dont les entreprises ont besoin. Elle réduit la surface d'attaque et garantit une sécurité multicouche, réduisant considérablement le risque de violation des données.