La protección de datos no termina cuando las copias de seguridad caducan o el hardware llega al final de su vida útil. Incluso después de que se eliminan archivos o se reformatea un disco, la información sensible puede persistir de formas que la hacen recuperable para cualquiera con las herramientas adecuadas y la motivación necesaria. Este es un problema bien documentado por múltiples autoridades de seguridad: la Universidad de Columbia señala que eliminar el contenido de un disco «normalmente no borra realmente el contenido del archivo», y CISA advierte que incluso después de la eliminación o el reformateo, «el archivo probablemente todavía esté en algún lugar de tu máquina».

Por eso Object First está introduciendo una función de borrado seguro en todos los appliances Object First con 1.7 Update 3.

El borrado Seguro no es algo que la mayoría de los clientes vaya a usar todos los días. Es para operaciones de fin de vida del appliance: devolución de hardware, operaciones de soporte y cumplimiento de requisitos estrictos de conformidad. Dicho esto, para quienes utilizan el modelo de Consumo de Object First, dependerás de estos pasos cada vez que escales a un appliance más grande. Esta función cierra el ciclo de la seguridad del ciclo de vida de los datos y refuerza el compromiso de Object First de ofrecer una protección de datos segura, simple y potente para tus entornos Veeam.

¿Qué es el borrado seguro?

La eliminación, el reformateo o los restablecimientos de fábrica no eliminan de forma fiable los datos sensibles. La sanitización real requiere métodos especializados que eliminen los remanentes recuperables.

El borrado Seguro es un proceso que hace que los datos sean irrecuperables, incluso con técnicas forenses avanzadas. NIST SP 800‑88R2, las Directrices del NIST para la Sanitización de Medios, define la sanitización como un proceso que «hace inviable el acceso a los datos objetivo en el medio para un nivel de esfuerzo determinado». Este marco describe dos enfoques principales utilizados en toda la industria:

- Sobrescritura, que reemplaza los datos existentes en toda la superficie del disco.

- Borrado criptográfico, que invalida las claves de cifrado que protegen los datos, haciendo que la información subyacente sea ilegible.

En la industria del almacenamiento de datos de copias de seguridad, el borrado seguro cumple un propósito muy específico: se utiliza solo cuando el hardware se retira del servicio, se devuelve o se reasigna, nunca durante las operaciones normales. Cuando el hardware está listo para salir de tus manos, el borrado seguro garantiza que no queden datos residuales en los discos.

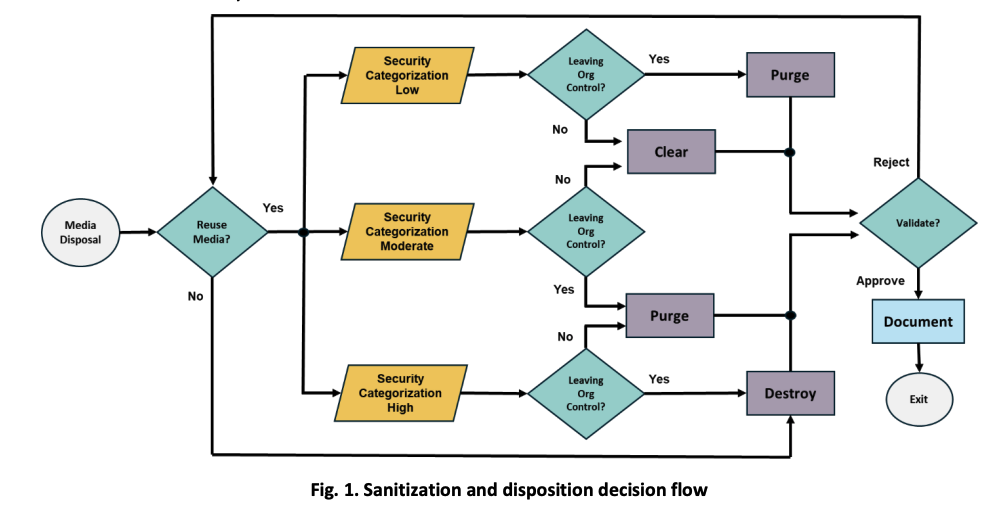

Flujo de decisión de sanitización y disposición

Imagen cortesía de NIST SP 800‑88 Revisión 2 (2025), página 20.

El flujo de decisión del NIST anterior muestra cómo elegir el método adecuado para borrar medios de almacenamiento en función de la sensibilidad de los datos y de si el dispositivo permanecerá dentro de la organización. Primero, identificas el nivel de sensibilidad de los datos. Luego decides si el hardware se reutilizará internamente o se enviará a otro lugar. Esos dos factores determinan si debes limpiar, purgar o destruir el medio. El NIST también señala que no todos los dispositivos admiten todos los métodos de sanitización, y que las organizaciones pueden aceptar cierto riesgo al tratar con datos moderadamente sensibles. Tras elegir un método, los pasos finales son verificar que el procedimiento de borrado seguro fue exitoso y, posteriormente, registrar lo realizado para auditoría y cumplimiento.

Por qué el borrado seguro importa en el almacenamiento de datos de copias de seguridad

Aunque el borrado seguro protege los datos cuando el hardware sale del control del cliente, es solo una capa de una estrategia más amplia de defensa en profundidad. El cifrado a nivel de trabajo de Veeam garantiza que, incluso si los datos se expusieran durante eventos de servicio o manipulación de medios, permanecerían ilegibles. El borrado Seguro proporciona entonces la garantía final de que no persisten datos recuperables una vez que el hardware se retira del servicio o se devuelve.

Presión de cumplimiento y regulatoria

Varias normativas importantes exigen que las organizaciones eliminen de forma segura los datos de los medios de almacenamiento antes de que el hardware se reutilice, se devuelva o se retire del servicio.

El RGPD exige la eliminación segura de datos personales conforme a los Artículos 5(1)(e), 5(1)(f) y 32, que en conjunto requieren que las organizaciones eviten la divulgación no autorizada, incluso durante la eliminación de hardware. La Regla Seguridad de HIPAA (45 CFR §164.310(d)(2)) exige explícitamente la eliminación de ePHI de los medios electrónicos antes de su reutilización.

PCI DSS v4.0 exige que las organizaciones hagan que los datos del titular de la tarjeta sean irrecuperables cuando se eliminan. Marcos adicionales como la Gramm‑Leach‑Bliley Act (GLBA), la Sarbanes‑Oxley Act (SOX) y la Family Educational Rights and Privacy Act (FERPA) imponen obligaciones para proteger los datos sensibles a lo largo de su ciclo de vida, incluida la disposición final:

- SOX: Requiere controles internos sólidos para evitar el acceso no autorizado a datos financieros. No borrar de forma segura o no disponer adecuadamente del hardware que contiene datos se considera una falla de esos controles.

- GLBA: Exige que las instituciones financieras protejan la información del cliente. La guía de la FTC bajo la Regla de Salvaguardas exige explícitamente el borrado seguro o la destrucción de los medios de almacenamiento antes de su eliminación.

- FERPA: Exige que las instituciones educativas protejan los expedientes de los estudiantes, incluyendo garantizar que los datos se eliminen de forma segura de los dispositivos antes de que se reasignen, transfieran o desechen.

NIST SP 800‑88R2 proporciona el estándar técnico ampliamente adoptado para cumplir estos requisitos mediante métodos de sanitización validados como el borrado criptográfico y la sobrescritura.

Escenarios operativos en los que se necesita borrado seguro

El borrado Seguro se utiliza principalmente cuando el hardware se devuelve tras una demo o evaluación, durante actualizaciones basadas en consumo que requieren evacuar un nodo o reemplazar un disco, o en el retiro de fin de vida cuando el appliance sale del control del cliente. Estas transiciones crean puntos naturales de exposición, y el borrado seguro garantiza que no queden datos recuperables en los discos.

Las operaciones rutinarias de servicio introducen un segundo riesgo de fuga, a menudo pasado por alto: el reemplazo de medios fallidos o degradados. Ya sea que el componente sea una unidad de disco duro (HDD), una unidad de estado sólido (SSD) o un módulo flash NVMe, cada dispositivo puede seguir conteniendo datos sensibles de copias de seguridad incluso después de fallar. En muchos entornos, los flujos de trabajo de Autorización de Devolución de Mercancía (RMA) requieren enviar estas unidades de vuelta al fabricante. El cifrado a nivel de trabajo de Veeam ayuda a garantizar que cualquier dato filtrado permanezca ilegible, y las organizaciones con acuerdos de Retención de Medios Digitales (DMR) o Conserva tu Disco Duro (KYHD) pueden retener o destruir los medios fallidos en lugar de devolverlos al proveedor.

Cómo funciona el borrado seguro en los Appliances Object First

Como fue diseñado teniendo en cuenta NIST SP 800‑88R2, la función de Borrado Seguro de Object First es segura, fiable y está alineada con las expectativas de la industria para la disposición de datos. Durante las operaciones normales, la inmutabilidad permanece absoluta: los datos de copia de seguridad no pueden alterarse ni eliminarse durante su período de retención. El borrado Seguro solo está disponible cuando el hardware se retira del servicio de forma intencional.

Requisitos previos y modos de borrado de disco disponibles

Antes de que comience el flujo de trabajo, la telemetría debe estar habilitada y los nodos no deben contener datos de usuario restantes. Dependiendo del hardware subyacente, el sistema selecciona automáticamente uno de tres modos de borrado: Borrado criptográfico, que invalida instantáneamente la clave de cifrado interna del disco; Borrado Seguro, donde el controlador del disco sobrescribe todo el dispositivo con un patrón definido; o Borrado externo, donde la aplicación de servicio realiza una sobrescritura de disco completo. Todos los discos se procesan en paralelo para reducir el tiempo total de borrado.

Después de que se completa el borrado, Object First valida la operación leyendo bloques de prueba y confirmando que sus hashes difieren de los datos originales. Luego, el sistema genera estadísticas que incluyen la fecha, el número de serie del disco, el método de borrado y la confirmación de finalización.

¿Qué tan común es el borrado seguro en la industria del almacenamiento de datos de copias de seguridad?

El borrado Seguro no se implementa de forma consistente en toda la industria. Muchos proveedores dependen de procesos manuales o herramientas de terceros, y algunos proveedores de nube ofrecen solo eliminación lógica en lugar de sanitización a nivel de hardware. Pocos proveedores de almacenamiento de datos de copias de seguridad ofrecen flujos de trabajo integrados y alineados con estándares. Para los usuarios de Veeam, esto significa que Object First está posicionado por delante de los competidores, particularmente en mercados impulsados por el cumplimiento.

Zero Trust de principio a fin

El borrado Seguro refuerza el enfoque Zero Trust de Object First para la protección de datos. Los datos permanecen absolutamente inmutables durante todo su ciclo de vida y, una vez que el hardware se retira del servicio, se vuelven irrecuperables.

La función también refleja la promesa de marca de Object First. Es segura, eliminando el riesgo de exposición de datos cuando el hardware sale de tus manos. Es simple, eliminando la necesidad de proveedores externos o herramientas complicadas para borrar tu appliance. Y es potente, proporcionando sanitización de borrado seguro criptográfico en una fracción del tiempo que requiere una sobrescritura tradicional.

Con el borrado seguro, Object First continúa liderando el camino al ofrecer la plataforma de almacenamiento de datos de copias de seguridad más segura, simple y potente para Veeam.