Veeam Hardened Repository (VHR) è un'opzione per lo storage sicuro, backup immutabile ed è una scelta popolare tra i clienti aziendali di Veeam.

Tuttavia, sono necessarie competenze in sicurezza IT e Linux per implementare e gestire correttamente il VHR nel tempo. Pertanto, non è adatto per ambienti privi di competenze interne in sicurezza IT.

Questo post del blog fornisce una panoramica dei pro, dei contro e delle considerazioni tecniche e operative nella scelta del VHR per il tuo ambiente.

Come il Ransomware Sta Ridefinendo la Sicurezza dei Backup

Il ransomware ha cambiato le regole del gioco della protezione dei dati. Semplicemente eseguire il backup dei tuoi dati non è più sufficiente. Invece, devi anche proteggere l'intero ambiente di backup dagli attacchi.

La spiegazione di questo cambiamento è semplice: i criminali e gli hacker hanno capito che dovevano rimuovere la capacità del loro obiettivo di ripristinare i dati di backup affinché i loro tentativi di estorsione avessero successo.

È plausibile assumere che questi attori malintenzionati siano addirittura arrivati a certificarsi in diverse soluzioni di backup per migliorare la loro competenza nel compromettere questi sistemi.

Combattere il Ransomware con il Repository Linux Indurito di Veeam

Veeam ha sviluppato una soluzione per aiutare a contrastare questa minaccia crescente. Il Veeam Hardened Repository può aumentare le difese contro il ransomware proteggendo i dati di backup senza compromettere le prestazioni.

La soluzione sfrutta il file system Linux XFS, che supporta il cloning dei dati per risparmiare spazio come i file system Windows REFS ed è basata su due solidi principi di sicurezza: credenziali monouso e immutabilità.

Il Ruolo delle Credenziali Monouso e dell'Immutabilità nel VHR

Le credenziali per implementare il software Veeam vengono utilizzate solo una volta durante l'installazione dei componenti Veeam, dopo di che vengono scartate e non vengono memorizzate nel database delle credenziali di Veeam.

L'immutabilità significa che i file vengono scritti e contrassegnati come immutabili e non possono essere modificati o eliminati fino a quando il blocco di immutabilità non è stato rimosso (a condizione che l'accesso root al server non sia compromesso).

L'immutabilità è ottenuta sfruttando il bit di immutabilità del file system XFS nel file. Non è una tecnologia nuova, ma ha acquisito molta più importanza dall'emergere del ransomware.

Chiunque abbia privilegi di root sul server può cambiare o rimuovere l'impostazione di immutabilità e poi eliminare o modificare i dati. Ciò rende la protezione e la restrizione dell'accesso root e fisico al server una priorità critica nella progettazione dell'ambiente. Qualsiasi violazione dell'accesso dell'amministratore rende la soluzione vulnerabile alla distruzione dei dati.

È anche importante menzionare che le configurazioni virtuali del VHR non sono sicure. Sebbene possano creare archivio immutabile all'interno dei repository, aprono anche una vasta superficie di attacco a livello di hypervisor e accesso allo storage.

Per quanto riguarda l'hardware, la maggior parte delle configurazioni server, inclusi Dell, HPE e Cisco, sono tutte soluzioni accettabili per un VHR. Ricorda di proteggere completamente l'accesso alla console e al firmware e presta particolare attenzione alla gestione o al software di monitoraggio aggiuntivo, poiché questi ampliano ulteriormente la superficie di attacco alla sicurezza.

Pratiche Chiave di Manutenzione per il Repository Linux Indurito di Veeam

Il Veeam Hardened Repository può essere un'ottima soluzione, ma installarlo e mantenerlo correttamente richiede competenze in Linux e sicurezza. Veeam fornisce istruzioni dettagliate per configurare il VHR e farlo funzionare.

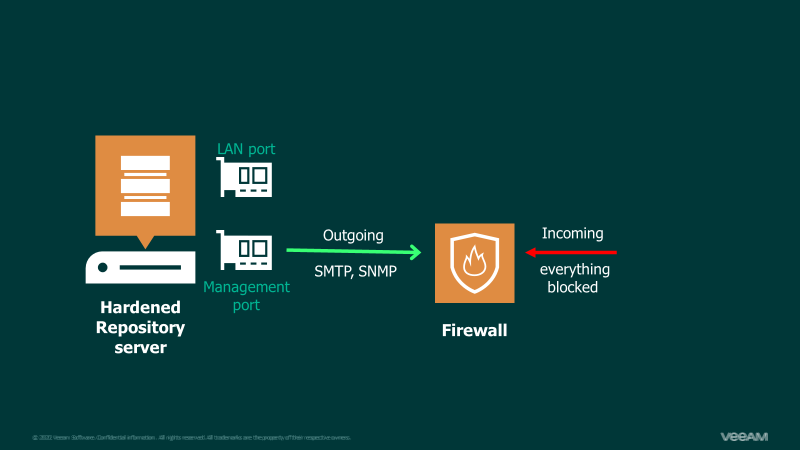

Tuttavia, è necessario indurire ulteriormente il sistema operativo, l'accesso fisico e l'accesso alla console attraverso strumenti come IPMI e ILO/IDRAC e monitorare continuamente gli aggiornamenti software, le vulnerabilità e le exploit.

Le modifiche software all'ambiente VHR devono essere testate per garantire il corretto funzionamento continuo del VHR e della sua sicurezza. Pertanto, gli amministratori di backup dovrebbero lavorare a stretto contatto con il tuo team di sicurezza interno per garantire che l'implementazione rimanga sicura, continuamente monitorata e funzioni bene per le operazioni di backup.

L'Impatto di Ootbi nel Superare le Sfide Operative del VHR

Per molte grandi imprese con il personale di sicurezza IT necessario, le procedure richieste per il VHR possono essere eseguite continuamente. Tuttavia, il Veeam Hardened Repository diventerà una sfida operativa e di sicurezza per altri ambienti.

In tali casi, soluzioni fornite dai venditori come Ootbi di Object First (immutabilità out-of-the-box) sono più adatte perché la responsabilità di mantenere e garantire la sicurezza del repository di backup è principalmente trasferita al fornitore e non solo agli amministratori di backup.

Ootbi è sicuro, semplice e potente, fornendo un target indurito storage a oggetti con prestazioni ottimali progettate per Veeam. Gli amministratori non possono eliminare o modificare i dati immutabili, né possono farlo i criminali informatici se ottengono accesso alle credenziali dell'amministratore.

Richiedi una demo per vedere come l'immutabilità out-of-the-box può essere raggiunta in 15 minuti per i tuoi ambienti di protezione dei dati Veeam con molto meno sforzo e responsabilità richiesti dal tuo team IT.

In questa serie

Svelare i segreti del Veeam Hardened Repository Parte 2

Svelare i segreti del Veeam Hardened Repository Parte 2